Download.com ve Diğerleri Paket Superfish Stili HTTPS Adware Breaking

Windows kullanıcısı olmak için korkunç bir zaman. Lenovo, HTTPS kaçırma Superfish adware paketini kullanıyordu, Comodo PrivDog adında daha da kötü bir güvenlik deliği ile birlikte geliyor ve LavaSoft gibi düzinelerce başka uygulama da aynı şeyi yapıyor. Bu gerçekten kötü, ancak şifreli web oturumlarınızın kaçırılmasını istiyorsanız, CNET Yüklemeleri'ne veya herhangi bir ücretsiz siteye yönlendirin, çünkü hepsi şimdi HTTPS kıran adware paketliyor.

Superfish fiyasko, araştırmacılar, Lenovo bilgisayarlarında bulunan Superfish’in Windows’a sahte bir kök sertifikası taktığını farkettiklerinde, tüm HTTPS göz atmalarını gizleyen bir sahte kök sertifikası kuruyorlardı; Herhangi bir script kiddie korsanının aynı şeyi başarabileceği güvensiz bir yol.

Sonra da tarayıcınıza bir proxy yüklüyorlar ve tüm göz atma işlemlerinizi zorlayarak reklam ekleyebiliyorlar. Bu doğru, bankanıza, sağlık sigortanıza ya da güvenli olması gereken her yere bağlandığınızda bile. Ve asla bilemeyeceksiniz, çünkü size reklam göstermek için Windows şifrelemesini kırdılar.

Ama üzücü, üzücü gerçek, bunu yapan sadece onlar değiller. - Wajam, Geniusbox, Content Explorer ve diğerleri gibi adware aynı şeyi yapıyor, kendi sertifikalarını kurmaları ve tüm göz atma işlemlerinizi (HTTPS şifreli göz atma oturumları dahil) proxy sunucularına gitmeye zorlama. CNET Downloads'a en iyi 10 uygulamadan ikisini yükleyerek de bu saçmalıktan etkilenebilirsiniz..

Sonuç olarak, tarayıcınızın adres çubuğundaki yeşil kilit simgesine artık güvenemezsiniz. Ve bu korkutucu, korkutucu bir şey..

HTTPS Hijacking Adware Nasıl Çalışıyor ve Neden Bu Kadar Kötü

Ummm, devam etmeni ve sekmeyi kapatmanı istiyorum. Mmkay?

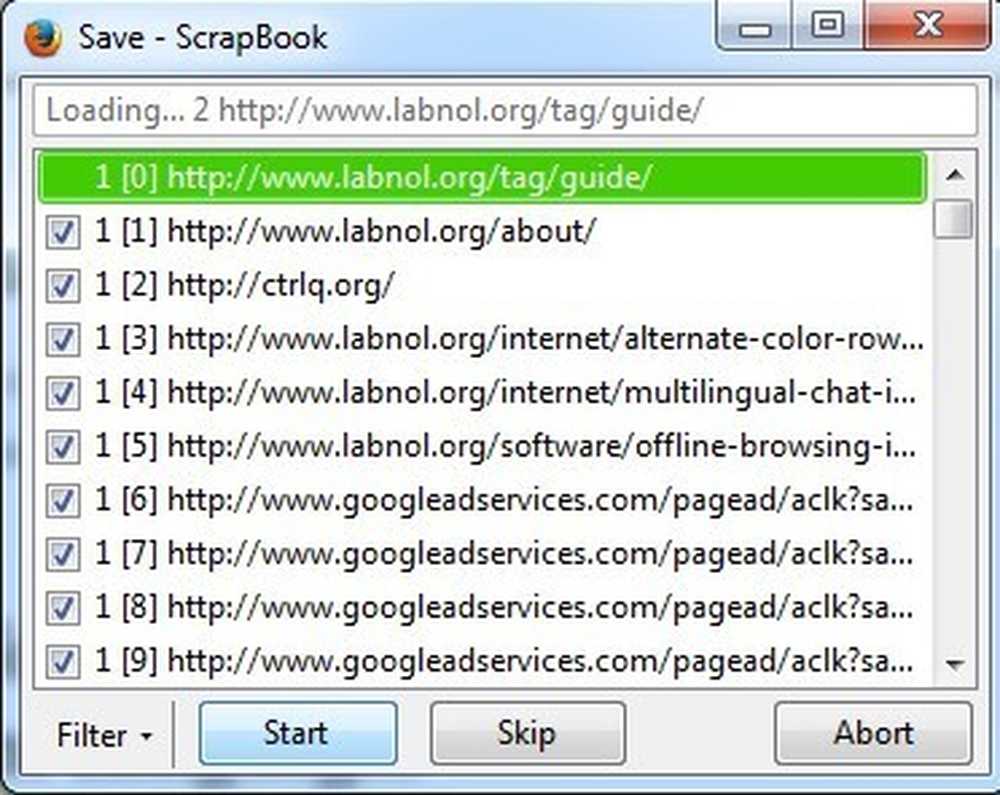

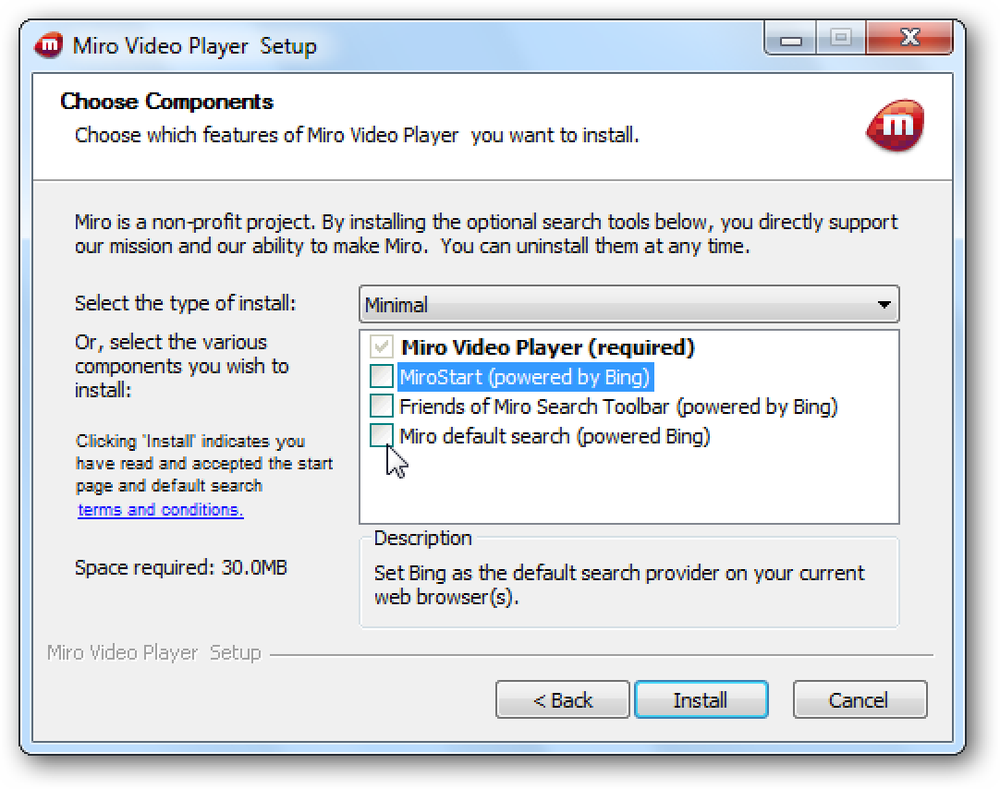

Ummm, devam etmeni ve sekmeyi kapatmanı istiyorum. Mmkay? Daha önce de belirttiğimiz gibi, CNET Yüklemeleri'ne güvenme konusunda devasa bir hata yaparsanız, zaten bu tür bir reklam yazılımına bulaşmış olabilirsiniz.. CNET'teki ilk 10 indirmeden ikisi (KMPlayer ve YTD), iki farklı HTTPS kaçırma reklam yazılımı türünü bir araya getiriyor, ve araştırmamızda diğer birçok ücretsiz sitenin de aynı şeyi yaptığını gördük..

Not: montajcılar o kadar zor ve karmaşık ki, kim olduğundan emin değiliz. teknik olarak "donatılacak" bir şey yapıyor ancak CNET bu uygulamaları ana sayfalarında tanıtıyor, bu yüzden gerçekten anlamsal bir mesele. İnsanların kötü bir şey indirmelerini tavsiye ediyorsanız, aynı şekilde hatalısınızdır. Ayrıca, bu adware şirketlerinin birçoğunun gizlice farklı şirket isimleri kullanan aynı kişiler olduğunu tespit ettik..

Yalnızca CNET Downloads'taki en iyi 10 listedeki indirme numaralarına göre, her ay bir milyon kişiye şifreli web oturumlarını bankasına ya da e-postalarına ya da güvenli olması gereken herhangi bir şeye el koyan reklam yazılımlarından etkileniyor..

KMPlayer’ı kurarken hata yaptıysanız ve diğer tüm yazılımları görmezden gelmeyi başarırsanız, bu pencereyle karşılaşacaksınız. Ve yanlışlıkla Kabul Et'i tıklarsanız (veya yanlış tuşa basarsanız) sisteminiz kesilir..

İndirme siteleri kendilerinden utanmalısın.

İndirme siteleri kendilerinden utanmalısın. Daha da kabataslak bir kaynaktan bir şeyler indirmeyi bitirdiyseniz, en sevdiğiniz arama motorundaki indirme reklamları gibi, iyi olmayan şeylerin bir listesini görürsünüz. Ve şimdi biliyoruz ki, bunların çoğu HTTPS sertifikası doğrulamasını tamamen kıracak ve sizi tamamen savunmasız bırakacak..

Lavasoft Web Companion, HTTPS şifrelemesini de bozar, ancak bu paketleyici adware de yükler..

Lavasoft Web Companion, HTTPS şifrelemesini de bozar, ancak bu paketleyici adware de yükler.. Bunlardan herhangi birine bulaştığınız zaman, ilk gerçekleşen şey, sistem proxy'nizi, bilgisayarınıza yüklediği yerel bir proxy üzerinden çalıştırmaya ayarlamasıdır. Aşağıdaki “Güvenli” öğeye özellikle dikkat edin. Bu durumda Wajam Internet “Enhancer” dendi ancak Superfish veya Geniusbox veya bulduğumuz diğer herhangi biri olabilir, hepsi aynı şekilde çalışır..

Lenovo'nun Superfish'i tanımlamak için "geliştir" kelimesini kullanması ironik..

Lenovo'nun Superfish'i tanımlamak için "geliştir" kelimesini kullanması ironik.. Güvenli olması gereken bir siteye girdiğinizde yeşil kilit simgesini göreceksiniz ve her şey tamamen normal görünecek. Ayrıntıları görmek için kilidi bile tıklayabilirsiniz ve her şey yolunda gibi görünecektir. Güvenli bir bağlantı kullanıyorsunuz ve Google Chrome bile Google’a güvenli bir bağlantı ile bağlandığınızı bildirecek. Ama sen değilsin!

Sistem Uyarıları LLC gerçek bir kök sertifika değildir ve aslında sayfalara reklamlar ekleyen (ve başka ne olduğunu kim bilen) Ortadaki Adam proxy'sinden geçiyorsunuz. Onlara tüm şifrelerini e-postayla göndermelisin, daha kolay olurdu.

Sistem Uyarısı: Sisteminiz tehlikeye girdi.

Sistem Uyarısı: Sisteminiz tehlikeye girdi. Reklam yazılımı yüklendikten ve tüm trafiğinizi proxy'ye yerleştirdikten sonra, her yerde gerçekten iğrenç reklamlar görmeye başlarsınız. Bu reklamlar, Google gibi güvenli sitelerde, gerçek Google reklamlarının yerini alır veya her siteyi devralarak her yerde açılan pencereler olarak gösterilir..

Google’ın kötü amaçlı yazılım bağlantıları kullanmamasını isterdim.

Google’ın kötü amaçlı yazılım bağlantıları kullanmamasını isterdim. Bu reklam yazılımın çoğu, tamamen kötü amaçlı yazılımlara “reklam” bağlantıları gösterir. Dolayısıyla adware'in kendisi yasal bir sıkıntı olsa da, gerçekten çok kötü şeyler yapabiliyorlar..

Bunu, sahte kök sertifikalarını Windows sertifika deposuna yükleyerek ve ardından sahte sertifikalarıyla imzalarken güvenli bağlantıları prova ederek başarırlar..

Windows Sertifikaları paneline bakarsanız, tüm geçerli sertifikaları görebilirsiniz… ancak bilgisayarınızda bir tür reklam yazılımı yüklü ise, System Alerts, LLC veya Superfish, Wajam veya diğer sahte onlarca.

Şemsiye şirketinden mı??

Şemsiye şirketinden mı?? Virüs bulaşmış ve kötü amaçlı yazılımları temizlenmiş olsanız bile, sertifikalar hala orada olabilir; bu da sizi özel anahtarları çıkarmış olabilecek diğer bilgisayar korsanlarına karşı savunmasız bırakabilir. Adware yükleyicilerinin çoğu, kaldırdığınızda sertifikaları kaldırmaz.

Hepsi Ortadaki Adam Saldırıları ve İşte Nasıl Çalışıyor?

Bu, müthiş güvenlik araştırmacısı Rob Graham tarafından yapılan gerçek bir canlı saldırıdan kaynaklanıyor.

Bu, müthiş güvenlik araştırmacısı Rob Graham tarafından yapılan gerçek bir canlı saldırıdan kaynaklanıyor. PC'nizde sertifika deposuna takılı sahte kök sertifikalar varsa, artık Ortadaki Adam saldırılarına karşı savunmasızsınız. Bunun anlamı, halka açık bir sıcak noktaya bağlanırsanız ya da birileri ağınıza erişirse veya sizden akan bir şeyi kesmeyi başarırsa, meşru siteleri sahte sitelerle değiştirebilirler. Bu çok zor gelebilir, ancak bilgisayar korsanları kullanıcıları sahte bir siteye kaçırmak için web'deki en büyük sitelerden bazılarında DNS kaçırmaları kullanabilmişlerdir..

Kaçırıldıklarında, özel bir siteye gönderdiğiniz her şeyi okuyabilirler - şifreler, özel bilgiler, sağlık bilgileri, e-postalar, sosyal güvenlik numaraları, bankacılık bilgileri vb. bağlantınızın güvenli olduğunu.

Bu, genel anahtar şifrelemenin hem genel anahtar hem de özel anahtar gerektirdiğinden işe yarar. Açık anahtarlar sertifika deposuna yüklenir ve özel anahtar yalnızca ziyaret ettiğiniz web sitesi tarafından bilinmelidir. Ancak saldırganlar kök sertifikanızı ele geçirip hem genel hem de özel anahtarları ele geçirdiğinde, istedikleri her şeyi yapabilirler.

Superfish konusunda, Superfish yüklü olan her bilgisayarda aynı özel anahtarı kullandılar ve birkaç saat içinde güvenlik araştırmacıları, özel anahtarlarınızı çıkarabildiler ve savunmasız olup olmadığınızı test etmek için web siteleri oluşturdular ve kaçırılmak. Wajam ve Geniusbox için anahtarlar farklıdır, ancak Content Explorer ve başka bir adware de her yerde aynı anahtarları kullanır; bu, bu sorunun Superfish'e özgü olmadığı anlamına gelir.

Daha da kötüsü: Bu saçmalıkların çoğu HTTPS Validasyonunu Tamamen Devre Dışı Bırakıyor

Dün, güvenlik araştırmacıları daha da büyük bir sorun keşfetti: Bu HTTPS proxy'lerinin tümü, her şey yolunda gibi görünmesini sağlarken tüm doğrulamaları devre dışı bıraktı.

Bu, tamamen geçersiz bir sertifikaya sahip bir HTTPS web sitesine gidebileceğiniz anlamına gelir ve bu adware size sitenin gayet iyi olduğunu söyleyecektir. Daha önce bahsettiğimiz adware'i test ettik ve hepsi HTTPS doğrulamasını tamamen devre dışı bırakıyor, bu yüzden özel anahtarların benzersiz olup olmaması önemli değil. Şok edici kötü!

Bu reklamın tümü sertifika kontrolünü tamamen ihlal ediyor.

Bu reklamın tümü sertifika kontrolünü tamamen ihlal ediyor. Reklam yazılımı yüklü olan herkes her türlü saldırıya karşı savunmasızdır ve çoğu durumda reklam yazılımı kaldırıldığı zaman bile savunmasız kalmaya devam eder..

Güvenlik araştırmacısı tarafından oluşturulan test sitesini kullanarak Superfish, Komodia veya geçersiz sertifika kontrolüne karşı savunmasız olup olmadığınızı kontrol edebilirsiniz, ancak daha önce göstermiş olduğumuz gibi, aynı şeyi yapan ve araştırmamızdan çok daha fazla adware var. , işler daha da kötüleşmeye devam edecek.

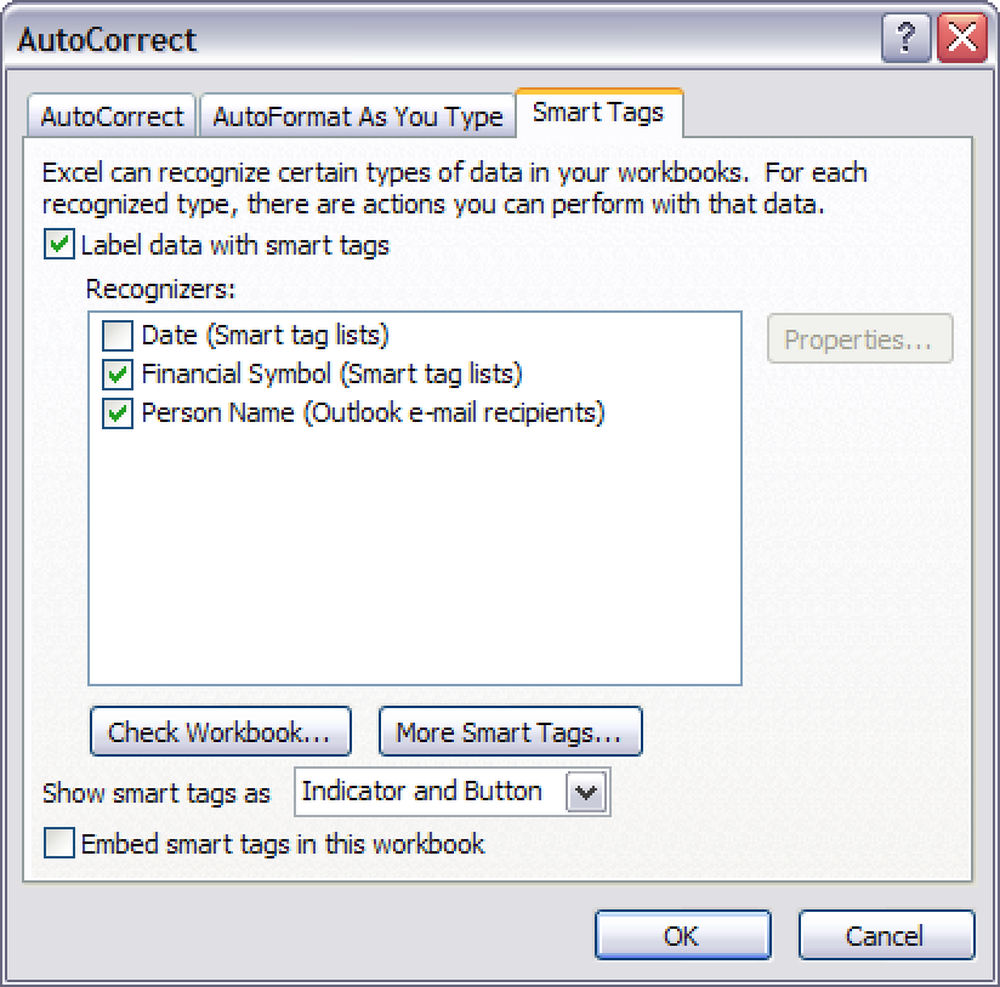

Kendinizi Koruyun: Sertifikalar Panelini Kontrol Edin ve Kötü Girdileri Sil

Endişeleniyorsanız, daha sonra birinin proxy sunucusu tarafından etkinleştirilebilecek yarım yamalak sertifikaların bulunmadığından emin olmak için sertifika deponuzu kontrol etmelisiniz. Bu biraz karışık olabilir, çünkü orada birçok şey var ve çoğunun orada olması gerekiyordu. Ayrıca, orada neyin olması ve neyin olmaması gerektiğine dair iyi bir listemiz yok..

Çalıştır iletişim kutusunu açmak için WIN + R tuşlarını kullanın ve ardından bir Microsoft Yönetim Konsolu penceresi açmak için “mmc” yazın. Sonra Dosya -> Ek Bileşen Ekle / Kaldır'ı kullanın ve soldaki listeden Sertifikalar'ı seçip sağ tarafa ekleyin. Bir sonraki iletişim kutusundan Bilgisayar hesabı'nı seçtiğinizden emin olun ve sonra kalanları tıklayın..

Güvenilir Kök Sertifika Yetkilileri'ne gidip bunlardan herhangi biri (veya bunlara benzeyen herhangi bir şey gibi) gerçekten kabataslak girişler aramak isteyeceksiniz

- Sendori

- Purelead

- Roket Sekmesi

- Süper balık

- Lookthisup

- Pando

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler meşru bir geliştirici aracıdır, ancak kötü amaçlı yazılım sertifikalarını kaçırdı)

- Sistem Uyarıları, LLC

- CE_UmbrellaCert

Bulduğunuz bu girişlerden herhangi birini sağ tıklayın ve Sil. Google’ı tarayıcınızda test ederken yanlış bir şey gördüyseniz, onu da sildiğinizden emin olun. Sadece dikkatli olun, çünkü burada yanlış şeyleri silerseniz, Windows'u kıracaksınız..

Microsoft'un kök sertifikalarınızı kontrol etmek ve sadece iyi olanların orada olduğundan emin olmak için bir şeyler yayınlamasını umuyoruz. Teorik olarak, bu listeyi Microsoft'tan Windows tarafından istenen sertifikalardan kullanabilir ve ardından en son kök sertifikalara güncelleyebilirsiniz, ancak bu noktada bu tamamen denenmemiştir ve birileri bunu test edinceye kadar tavsiye etmiyoruz..

Daha sonra, web tarayıcınızı açmanız ve muhtemelen orada önbelleğe alınmış sertifikaları bulmanız gerekecek. Google Chrome için, Ayarlar, Gelişmiş Ayarlar ve ardından Sertifikaları yönet bölümüne gidin. Kişisel altında, kötü sertifikalardaki Kaldır düğmesini kolayca tıklayabilirsiniz ...

Ancak Güvenilen Kök Sertifika Yetkilileri'ne gittiğinde, Gelişmiş'i tıklamanız ve ardından o sertifikaya izin vermeyi durdurmak için gördüğünüz her şeyin işaretini kaldırmanız gerekir…

Ama bu delilik.

Gelişmiş Ayarlar penceresinin en altına gidin ve Chrome'u varsayılanlara tamamen sıfırlamak için Ayarları sıfırla'yı tıklayın. Kullandığınız tarayıcı için aynısını yapın veya tüm ayarları silip tamamen kaldırın, sonra tekrar kurun..

Bilgisayarınız etkilendiyse, muhtemelen tamamen temiz bir Windows yüklemesi yapmaktan daha iyi olursunuz. Sadece belgelerinizi ve resimlerinizi ve bunların tümünü yedeklediğinizden emin olun..

Peki kendini nasıl koruyorsun??

Kendinizi tamamen korumak neredeyse imkansız, ancak işte size yardımcı olacak bazı sağduyulu kurallar:

- Süper Balık / Komodia / Sertifika doğrulama test sitesini kontrol edin..

- Tarayıcınızdaki eklentiler için Tıkla-Oynat'ı etkinleştirin; bu, sizi sıfır günlük Flash ve diğer eklenti güvenlik deliklerinden korumanıza yardımcı olacak.

- Ne indirdiğinize gerçekten dikkat edin ve mutlaka yapmanız gerektiğinde Ninite'ı kullanmaya çalışın..

- Tıkladığınızda ne tıkladığına dikkat edin.

- Tarayıcınızı ve diğer kritik uygulamaları güvenlik deliklerinden ve sıfır günlük saldırılardan korumak için Microsoft'un Geliştirilmiş Azaltma Tecrübesi Araç Seti (EMET) veya Malwarebytes Anti-Exploit'u kullanmayı düşünün.

- Tüm yazılımlarınızın, eklentilerinizin ve virüsten koruma yazılımınızın güncel kaldığından ve Windows Güncellemelerini de içerdiğinden emin olun..

Ancak bu, kaçırılmadan internete göz atmak istemek için çok fazla iş. TSA ile başa çıkmak gibi.

Windows ekosistemi, bir crapware süvarisidir. Ve şimdi internetin temel güvenliği Windows kullanıcıları için bozuluyor. Microsoft'un bunu düzeltmesi gerekiyor.